Secondo PC Advisor gli hacker di tutto il mondo starebbero già sfregandosi le mani in attesa del nuovo gioiellino di Apple

Apple nel mirino

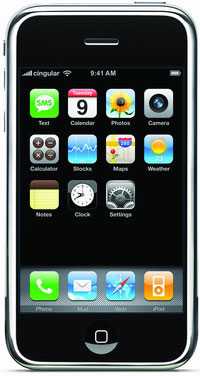

Del resto non poteva essere altrimenti, il clamore suscitato da Apple con l’annuncio del suo iPhone sta facendo letteralmente impazzire decine e decine di siti che si affannano a rilasciare commenti, indiscrezioni, previsioni, su quello che sarà il futuro cellulare della Mela.

Tuttavia non ci sono solo commenti entuasiasti, molti sono scettici, altri non aspettano altro che metterci su le mani con intenti non proprio benevoli. Tra questi sicuramente quelli del “Month of Apple bugs project” il gruppo di hacker che si è prefisso come obiettivo quello di trovare un bug di Mac Osx per ogni giorno di gennaio (senza grandi risultati a dir la verità).

In una intervista rilasciata a PC Advisor, uno di questi, LMH, ha affermato che se venisse confermato che l’iPhone è dotato di una versione “mobile” di Mac osx, la possibilità di trovare buchi nei sistemi wireless o nei protocolli come l’Apple Bonjour sarebbe estremamente alta e tale da permettere l’esecuzione di codice malevolo.

Altro parere dello stesso tenore, ma sicuramente più attendibile, viene da David Maynor capo dell’ufficio sicurezza dell’Errata Security LLC., tempo fa alla ribalta delle cronache per aver dimostrato la possibilità di bucare con una certa facilità il sistema wireless di un Macbook*, il quale afferma che il fatto che centinaia di migliaia di persone ne acquisteranno uno nei giorni immediatamente successivi all’uscita, il fatto, ancora da confermare, che il sistema operativo del terminale sia molto simile al Mac OSX installato sui computer della mela, rende sicuramente l’iPhone il prodotto più appetibile per hacker e compilatori di worm per cellulari.

Inutile ricordare che si tratta soltanto di speculazioni basate sulle prime fumose informazioni rilasciate da Apple in merito all’iPhone e nulla più di questo; Di sicuro si sa solo che bisognerà aspettare diverso tempo prima che Cupertino si decida a rilasciare informazioni più approfondite in merito… fino ad allora, continuiamo a sbavare…

* David Maynor è stato aspramente criticato per aver utilizzato nella sua dimostrazione una scheda wireless di terze parti e per non aver mai rivelato il codice utilizzato per bucare la rete e introdursi nel Macbook. Per dovere di cronaca però aggiungiamo che poco tempo dopo Apple rilasciò un aggiornamento di sicurezza che riguardava proprio le reti wireless.