L’hacking può semplificare la vita nel mondo futuristico di Cyberpunk 2077. In questa guida ci dedicheremo a tutto ciò che riguarda la funzionalità dell’hacking, così da sfruttare al meglio le potenzialità che offre e trasformare V in un/a netrunner più forte.

Scendendo più nel dettaglio, imparerete:

- come funziona l’hacking nel gioco e quali possibilità vi offre

- come funziona il “puzzle” di violazione del protocollo

- quali hack rapidi esistono e come ottenerli

- quali attributi e vantaggi sono più utili per l’hacking

Cyberpunk 2077 – Come effettuare l’hacking

In mancanza di hacker non si potrebbe parlare di vera distopia cyberpunk. Night City offre infatti molteplici opportunità ai netrunner per influenzare l’ambiente circostante tramite vari hack.

Ricevere denaro e componenti: usate l’hack rapido “Data Mining” per ottenere Eurodollari (chiamati anche Eddie o ED) e componenti per il Cyberdeck dai punti d’accesso contrassegnati da un simbolo rosso. Esistono fino a tre “linee” per gli hack di questo tipo, le quali differiscono per difficoltà e ricompense ottenute a patto di riuscire ad hackerare il dispositivo.

Hackerare e danneggiare i nemici: utilizzando hack rapidi appropriati potrete interrompere il Cyberware avversario, bloccare le loro armi, danneggiarli, aumentare le loro vulnerabilità a determinati tipi di danni o indurli al suicidio. A seconda della capacità del vostro Cyberdeck e del livello dei vostri perks, avrete delle opzioni molto utili per le diverse situazioni di combattimento.

Utilizzare i sistemi di sicurezza: potrete controllare le telecamere di sorveglianza collegata a reti ostili, con le quali osservare le posizioni nemiche. Con l’hack rapido “Controlla torretta”, potrete rendere le torrette vostre alleate e far attaccare i vostri nemici. In alternativa potrete disattivare l’equipaggiamento tecnico degli avversari, rendendoli di fatto inutili contro V.

Distrarre i nemici: a seconda dei dispositivi ai quali applicate l’hack rapido “Distrai Nemici”, l’effetto varierà: i televisori si accenderanno e lampeggeranno, potrete attivare le retroilluminazioni, far esplodere parti di macchine e altro ancora. Così facendo attirerete i nemici in quella posizione per un po’ di tempo, permettendovi di eliminarli oppure passare inosservati.

Terminologia base per l’hacking

V ha bisogno di un Cyberdeck per eseguire un hack; fortunatamente ne avrete già uno equipaggiato sin dall’inizio del gioco, anche se con valori piuttosto mediocri. Ogni Cyberdeck richiede un sistema operativo che abbia un valore Buffer, una quantità di slot per gli hack rapidi e una quantità nativa di RAM, tutti elementi che approfondiremo tra un po’.

Potrete ottenere Cyberdeck migliori con statistiche più elevate dai Bisturi che troverete in tutta Night City, in cambio di Eurodollari. Per le versioni migliori, oltre a sborsare parecchi Eddie, dovrete anche soddisfare determinati requisiti di Reputazione. Aprite l’inventario e selezionate il menù “Cyberware” per visualizzare una panoramica del Cyberware. Spostate il cursore sul Cyberdeck equipaggiato nella sezione “Sistema operativo” e controllare i seguenti valori:

- Dimensione buffer

La dimensione del buffer determina quanti valori numerici è possibile caricare nel Cyberdeck durante il protocollo di violazione. Più grande sarà il buffer, più lunghe saranno le possibili sequenza numeriche, rendendo così possibile un maggior numero di hack eseguibili simultaneamente.

- Slot hack rapidi

La quantità di slot hack rapidi determina quanti hack rapidi diversi avrete a disposizione contemporaneamente. In teoria, più slot avrete, più hack rapidi potrete scegliere, a patto di avere abbastanza mod hack rapidi equipaggiate. Potrete trovare le mod hack rapidi presso i venditori, raccoglierli come bottino dai nemici o crearli se avrete abbastanza componenti e specifiche di fabbricazione. Dopo aver eseguito un hack rapido, non potrete riutilizzarlo finché il tempo di recupero non sia trascorso.

- RAM

Ogni hack rapido eseguito consuma un numero di punti RAM, a seconda della tipologia e della forza dell’hack rapido. Maggiore è la RAM massima contenuta nel vostro Cyberdeck, più hack rapidi potrete eseguire contemporaneamente. Una volta eseguito un hack rapido, la quantità di memoria RAM richiesta per eseguirlo verrà consumata e dovrà essere ricaricata. Potrete aumentare la velocità di rigenerazione RAM tramite i perks, Ricompense abilità e Cyberware Speciali. Potrete vedere la vostra RAM totale nella panoramica del personaggio alla voce “Statistiche” cliccando sulla barra “Salute”.

Avvio e padronanza del puzzle di hacking del protocollo di violazione

La violazione del protoccolo è l’hack più conveniente che potrete usare per ottenere un bonus RAM mentre siete nelle reti nemiche, siano esse persone o dispositivi, o per estrarre denaro e componenti dai terminali. Collegatevi ad un terminale o hackerate un dispositivo o nemico per avviare il protocollo di violazione.

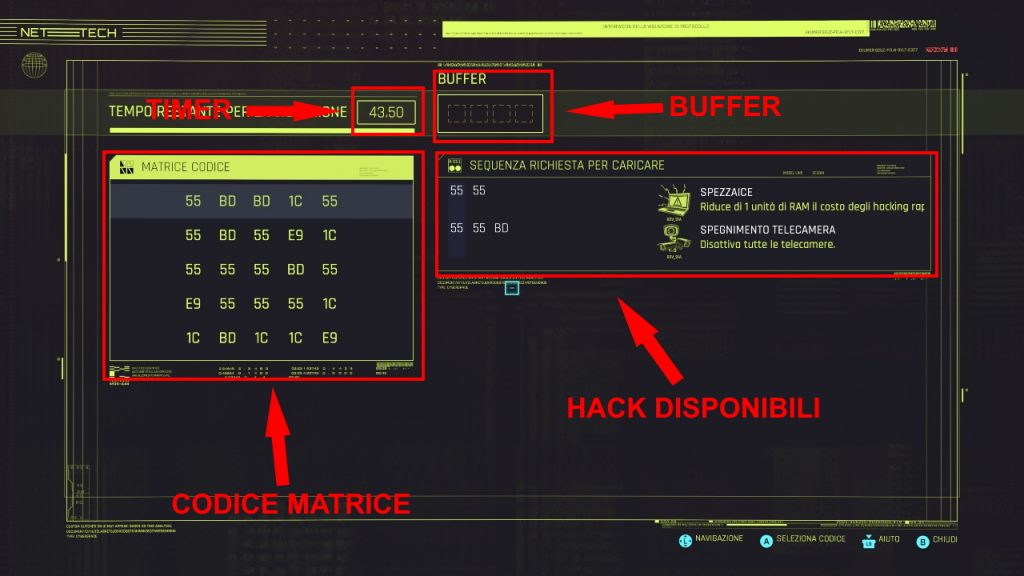

Questo minigioco è sempre composto dagli stessi elementi: sul lato sinistro dello schermo troverete la matrice di codice con diverse righe composte da numeri e lettere, oltre ad un timer che si avvierà solo quando inserirete il primo valore. Sul lato destro dello schermo potrete visualizzare gli hack disponibili e quali sono le combinazioni numeriche corrispondenti. Nella parte superiore dello schermo potrete vedere gli slot di buffer liberi nel vostro sistema operativo.

Il vostro compito in questo puzzle è trovare le combinazioni di numeri e lettere che corrispondono agli hack disponibili nella Matrice Codice a sinistra e attivarli nell’ordine a voi più congeniale.

- Il timer si avvierà soltanto quando cliccherete sul primo codice nella prima riga. Il codice verrà caricato nel vostro buffer. Prima di cominciare però, dovreste prendervi del tempo per pianificare i possibili percorsi attraverso il Codice Matrice. Ciò è importante se desiderate attivare più di un hack ma avete solo un buffer limitato disponibile.

- Il puzzle inizierà sempre nella riga superiore orizzontale nella matrice di codice evidenziata in grigio chiaro. Cercate gli hack nella panoramica degli hack situata nel lato destro, che hanno il primo codice nella riga superiore. Il codice scelto nella riga superiore determina la colonna verticale per la selezione seguente.

- È possibile selezionare il codice successivo dalla colonna evidenziata in giallo chiaro in verticale. Questa procedura si ripete ogni volta: una linea orizzontale seguita poi da una verticale, poi un’altra linea orizzontale e così via.

- I codici selezionati e cliccati vengono evidenziati nella matrice nelle parentesi quadre vuote. La riga successiva, che in precedenza era giallo chiaro, ora sarà evidenziata in grigio ad indicarne l’attivazione. Ora potrete cliccare sul codice successivo. La successiva riga orizzontale possibile apparirà in giallo chiaro quando sposterete il cursore sui singoli codici.

- Una volta caricati tutti i codici per una sequenza di hacking nel buffer, avrete successo e l’hack verrà evidenziato in verde. Gli hacking le cui sequenze di codice non corrispondono alla selezione e pertanto inutilizzabili, saranno evidenziati in rosso e contrassegnati come non riusciti.

Esecuzione di più hack di violazione contemporaneamente

Se vorrete eseguire più hack contemporaneamente, dovrete pianificare il vostro percorso, attraverso la matrice di codice in modo tale da attivare uno dopo l’altro tutti i codici necessari. Se il buffer nel vostro Cyberdeck è abbastanza grande, potrete provare a connettere tutti gli hack disponibili. Tuttavia, questa operazione richiede solitamente un buffer di cinque spazi.

L’ultima parte di una sequenza di codice può anche servire come prima parte della sequenza successiva. Questo vi farà risparmiare uno spazio nel buffer in caso di due hack compatibili. Questo sarà utile specialmente ad inizio gioco, quando non avrete ancora a disposizione Cyberdeck più potenti.

La violazione del protocollo dei dati fallisce nei seguenti casi:

- Esaurimento del tempo: prestate attenzione al timer e pianificate percorsi appropriati attraverso la matrice di codice prima di iniziare. Durante la pianificazione avete tempo illimitato, quindi non abbiate fretta di cominciare.

- Fare clic su un codice non corrispondente mentre vi manca un buffer abbastanza grande.

- Il buffer non è abbastanza lungo per ulteriori parti di codice e tutti gli slot sono già riempiti con codici.

Esecuzione di hack su nemici e dispositivi

Iniziate scansionando l’ambiente e prendendo di mira un nemico o un dispositivo per vedere quali hack sono disponibili tra cui scegliere e quanta RAM costa ogni hack. Più RAM è disponibile attraverso Cyberdeck, vantaggi e attrezzature, più opzioni saranno disponibili quando si interagirà con l’ambiente.

Quando si hackera una rete che collega più nemici, vale la pena utilizzare il protocollo Violazione Rapida per avere costo in RAM inferiore per gli hack che seguiranno. Gli hack rapidi definitivi quali “Cyberpsicosi”, “Suicidio” o “Detona Granata” richiedono molta memoria, ma possono eliminare i nemici all’istante.

Decidete in base alla situazione se desiderate utilizzare molti hack minori o alcuni potenti, per evitare di sprecare tutte le possibilità troppo presto. In alternativa, per hack come “Blocca movimento“, “Guasto Cyberware” e “Intoppo arma“, potrete usare la variante hack rapido; questo causerà l’hacking dei nemici entro un raggio di otto metri. “Contagio” dispone già di questa variante non comune e colpisce due nemici aggiuntivi.

Panoramica degli hack disponibili

| Hack Rapido | Descrizione | Dispositivi sui quali può essere usato |

| Distrai Nemici | Provoca il malfunzionamento del dispositivo mirato, attirando i nemici vicini e trattenendoli sul dispositivo per un po’ | Distributori automatici di tutti i tipi, luci, schermi, computer, veicoli, televisori, carrelli elevatori, generatori, torrette, articoli per la casa, tavoli olografici, jukebox, altoparlanti, macchine per nebbia, radio, riflettori, scatole di fusibili e molto altro |

| Attivazione Remota | Consente di utilizzare i dispositivi da remoto (ad es. Aprire porte, accendere e spegnere le telecamere di sicurezza, ecc.). | Terminali per ascensori, luci, torrette, interruttori, vetri intelligenti, trappole esplosive, blocchi stradali, terminali, porte, telecamere di sorveglianza |

| Prendere il Controllo | Apri il fuoco sui nemici vicini usando le torrette, segna i nemici vicini con una telecamera di sorveglianza | Torrette, telecamere di sorveglianza |

| Modalità Amichevole | Ricabla il sistema di rilevamento del bersaglio dei dispositivi nemici per attaccare o riconoscere i tuoi avversari come ostili | Torrette, cancelli di sicurezza, trappole esplosive, telecamere di sorveglianza |

| Modalità Assistenza | Le torrette attaccheranno principalmente i nemici / obiettivi che avrete contrassegnato | Torrette |

| Ruba Dati | Acquisisci dati rilevanti per la missione | Computer, laptop, terminali |

| Avvia sovraccarico | Scatena un’esplosione o un cortocircuito sul dispositivo con possibile effetto ad area sui nemici vicini | Generatori, Panca Pesi, Altoparlanti, Macchina del fumo, Sedia Netrunner, Riflettori, Scatola dei fusibili, Trappole esplosive, Telecamere di sorveglianza |

Attributi importanti, vantaggi e Cyberware per l’hacking

L’attributo più importante per tutti i netrunner di Night City deve essere “Intelligenza“.

Ogni punto che investirete in Intelligenza, andrà ad espandere la RAM del vostro Cyberdeck del 4%, aumenterà il danno degli hack rapidi dello 0,5% e aumenterà la durata di tali hack rapidi dell’ 1%. Quindi, otterrete più opzioni e vantaggi per gli hack rapidi, un quantitativo maggiore di RAM, miglior rigenerazione RAM e altro ancora.

In questa guida troverete alcuni talenti particolarmente utili ed essenziali per il successo del Netrunning e nell’hacking. Potrete aggiornare alcuni di questi talenti più volte.

Talenti utili per l’hacking

- Biosinergia (Hacking Rapido, Intelligenza 3, 3 Livelli): Abilita la rigenerazione della RAM in combattimento (4 punti di memoria vengono ripristinati ogni 60 secondi).

- Daisy Chain (Hacking Rapido, Intelligenza 7, 3 Livelli): Eliminare un bersaglio che ha subito un hacking rapido riduce i tempi d’attesa di tutti gli altri hack rapidi attivi del 10%.

- Interfaccia di rete estesa (Violazione di Protocollo, Intelligenza 7, 1 Livello): evidenzia automaticamente i punti di accesso nelle vicinanze.

- Quasi dentro! (Violazione di Protocollo, Intelligenza 3, 2 Livelli): Aumenta la durata della “Violazione di Protocollo” del 20%.

- Spia (Hacking Rapido, Intelligenza 3, 1 Livello): rivela i Netrunner nemici quando cercano di hackerarti.

- Errore Critico (Hacking Rapido, Intelligenza 16, 1 Livello): Gli hack rapidi ora possono infliggere colpi critici, in base alle vostre probabilità colpo critico e danno critico.

- Supporto Segnale (Hacking Rapido, Intelligenza 9, 2 Livelli): Aumenta la durata dell’hack rapido del 25%.

- Ricordo Totale (Violazione di Protocollo, Intelligenza 11, 1 Livello): Il demone “SpezzaICE” riduce tutti i costi di hack rapidi di 1 unità RAM.

- Ricordo Completo (Violazione di Protocollo) riduce di 1 unità RAM il costo degli hacking rapidi.

- Maestria di Estrazione Dati (Violazione di Protocollo, Intelligenza 3, 2 Livelli): Aumenta del 50% la quantità di eurodollari acquisiti dai punti di accesso.

- Non ti scordar di me (Hacking Rapidi, Intelligenza 3, 1 Livello): Eliminare un bersaglio che ha subito un hacking rapido ripristina istantaneamente 1 unità di RAM.

Espansione della capacità RAM e rigenerazione RAM tramite i talenti e la progressione del personaggio

| Metodo | Requisiti | Unità RAM | Rigenerazione RAM |

| Attributo Intelligenza | Intelligenza 20 | +7 | – |

| Abilità Violazione di Protocollo | Livello abilità 8 | +1 | – |

| Abilità Violazione di Protocollo | Livello abilità 13 | +1 | – |

| Abilità Hacking Rapidi | Livello abilità 5 | +1 | – |

| Abilità Hacking Rapidi | Livello abilità 10 | +1 | – |

| Abilità Hacking Rapidi | Livello abilità 15 | +1 | – |

| Biosinergia (talento Hacking Rapidi), Livello 1 | Intelligenza 3 | – | +4 unità RAM / minuto |

| Biosinergia (talento Hacking Rapidi), Livello 2 | Intelligenza 3 | – | +8 unità RAM / minuto |

| Biosinergia (talento Hacking Rapidi), Livello 3 | Intelligenza 3 | – | +12 unità RAM / minuto |

| Super Liberazione di RAM (talento Hacking Rapidi) | Livello abilità 20 | – | +50% rigenerazione RAM +1% ogni punto talento speso |

Consiglio: utilizzate il consumabile “Incremento Memoria” per un aumento temporaneo di RAM di 2 unità.

Cyberware utili per i netrunner

Cyberdeck (Sistema operativo): Controllate i Cyberdeck disponibili quando un nuovo Bisturi appare sulla mappa. Se avete abbastanza eurodollari, acquistate la versione più potente. Più unità RAM, più opzioni avrete per l’hacking. Vi consigliamo di risparmiare i vostri soldi per l’acquisto di un sistema operativo epico o leggendario, oppure di soddisfare i requisiti richiesti (principalmente gli attributi personaggio e la Reputazione).

Espansione RAM (Corteccia Frontale, Intelligenza 8): Prendete questo upgrade se il tasso di rigenerazione della vostra RAM non è per voi sufficiente.

Incremento Memoria (Corteccia Frontale, Intelligenza 7): questo Cyberware vi permette di recuperare unità RAM dopo aver neutralizzato un nemico, fornendovi un flusso costante di RAM anche nella versione base. Utile se uccidete spesso i nemici attraverso hacking.

Ex-Disk (Corteccia Frontale, Intelligenza 10): Aumenta il quantitativo di RAM, tuttavia, tutte le varianti sono costose. È preferibile aggiornare per prima cosa il Cyberdeck / Sistema Operativo.

Iniettore di Tirosina (Sistema Circolatorio, Reputazione 12): l’iniettore aumenta la durata della violazione del 100%. Utile solamente se non riuscite a risolvere gli hack nel tempo limite.

Espansione della capacità RAM e rigenerazione RAM tramite il Cyberware

| Cyberware | Slot | Unità RAM | Ripristino RAM |

| Arasaka Mk. 3 | Sistema Operativo | + 8 | – |

| Arasaka Mk. 4 | Sistema Operativo | + 10 | – |

| BioDyne Mk. 1 | Sistema Operativo | + 6 | – |

| BioDyne Mk. 2 | Sistema Operativo | + 9 | + 4 RAM / min. |

| Biotech Σ Mk. 1 | Sistema Operativo | + 5 | + 8 RAM / min. |

| Biotech Σ Mk. 2 | Sistema Operativo | + 7 | + 12 RAM / min. |

| Biotech Σ Mk. 3 | Sistema Operativo | + 10 | + 12 RAM / min. |

| Ex-Disk (raro) | Corteccia Frontale | + 1 | – |

| Ex-Disk (epico) | Corteccia Frontale | + 3 | – |

| Ex-Disk (leggendario) | Corteccia Frontale | + 5 | – |

| Fuyutsuki Electronics Mk. 1 | Sistema Operativo | + 3 | – |

| Fuyutsuki Tinkerer Mk. 3 | Sistema Operativo | + 8 | + 12 RAM / min. |

| Upgrade RAM Comune | Corteccia Frontale | – | + 4 RAM / min. |

| NetWatch Netdriver Mk. 5 | Sistema Operativo | + 11 | + 12 RAM / min. |

| Raven Microcyber Mk. 3 | Sistema Operativo | + 8 | + 4 RAM / min. |

| Raven Microcyber Mk. 4 | Sistema Operativo | + 10 | + 8 RAM / min. |

| Seacho Electronics Mk. 1 | Sistema Operativo | + 4 | – |

| Seacho Electronics Mk. 2 | Sistema Operativo | + 6 | – |

| Upgrade RAM Raro | Corteccia Frontale | – | + 12 RAM / min. |

| Stephenson Tech Mk. 2 | Sistema Operativo | + 6 | – |

| Stephenson Tech Mk. 3 | Sistema Operativo | + 8 | – |

| Stephenson Tech Mk. 4 | Sistema Operativo | + 10 | – |

| Tetratonic Mk. 1 | Sistema Operativo | + 4 | – |

| Tetratonic Mk. 2 | Sistema Operativo | + 6 | – |

| Tetratonic Mk. 3 | Sistema Operativo | + 8 | – |

| Tetatronic Rippler Mk. 4 | Sistema Operativo | + 10 | – |

| Upgrade RAM Non Comune | Corteccia Frontale | – | + 8 RAM / min. |

Hacking Rapidi: versioni, effetti, prezzi e venditori

Soprattutto durante il combattimento, vale la pena scansionare i nemici per conoscere le loro resistenze e scegliere hack che sfruttino le relative debolezze. Date un’occhiata ai quattro negozi per Netrunner in città in modo da ottenere attrezzature base con diversi hacking rapidi.

Negozi Netrunner a Night City

| N° | Area / Posizione | Nome | Punto di viaggio rapido | Dettagli |

| 1 | Watson, Kabuki, Kabuki Market | Yoko Tsuro | Kabuki Market | Al piano superiore del padiglione. T-Bug vi porterà qui come parte della missione “The Gift”. |

| 2 | Westbrook, Japantown | – | Skyline & Salinas | A sudest del punto di viaggio rapido. |

| 3 | Westbrook, Japantown | Chang Hoon Nam | Cherry Blossom Market | A Jig Jig Street. Disponibile soltanto se avrete salvato Chang Hoon Nam durante la missione per Fixer “Wakako’s Favorite”. In cambio avrete anche uno sconto. |

| 4 | Pacifica, Coastview | – | Batty’s Hotel | Booth presso il Batty’s Hotel. |

Potete acquistare nuovi hacking rapidi dai netrunner in diverse qualità, comprese le leggendarie. Nella tabella seguente potrete vedere l’elenco degli hacking rapidi, la loro rarità e quali netrunner li possiedono. Utilizzate i numeri nelle due tabelle per trovare il venditore.

Se avete qualche eurodollaro in più da spendere, sarebbe una buona idea acquistare la versione migliore, perché aggiunge effetti utili a quelli base. Cercate di orientarvi su hack che possono diffondersi su gruppi di avversari.

Attenzione: prima di procedere all’acquisto, controllate il vostro inventario e Cyberdeck per vedere quali hack avete già disponibili, visto che al momento, il negoziante non indicherà se siete in possesso o se avete equipaggiato tale hack.

Effetti degli Hacking Rapidi

| Hacking Rapidi / Demoni | Tipo | Effetto | Costo in RAM | Prezzo | Venditore / Luogo |

| Shock sonico | Controllo | Non comune: assorda il bersaglio, riducendone la capacità di percepire i suoni nemici. Raro: il bersaglio non può più comunicare con gli alleati. Epico: il bersaglio viene ignorato dalla squadra nemica. Leggendario: tutti i nemici colpiti da qualsiasi hacking rapido non saranno più in grado di comunicare tramite la rete locale. | 4 5 6 7 | 1.500 3.000 ? ? | 1, 2, 4 4 – – |

| Blocca movimento | Controllo | Non comune: disabilita la capacità di movimento del bersaglio Raro: l’hack si diffonde ai nemici entro un raggio di 8 mt. Epico: i bersagli colpiti non sono in grado di attaccare. Leggendario: i bersagli colpiti da hacking rapido non possono scattare. | 4 5 6 7 | 1.500 3.000 ? ? | 1, 4 4 – – |

| Cyberpsicosi | Ultimate | Epico: il bersaglio attacca indiscriminatamente nemici e alleati. se esaurisce i bersagli, si suicida. Leggendario: i nemici sotto l’influenza di qualsiasi hacking rapido possono infliggere danni ai loro alleati. | 12 15 | ? ? | |

| Malfunzionamento Cyberware | Controllo | Non comune: disabilita le abilità Cyberware del bersaglio, può disabilitare il movimento e le resistenze (molto efficace contro bersagli veloci e netrunner). Raro: l’hack si diffonde al nemico più vicino entro un raggio di 8 mt. Epico: una volta che l’effetto è scaduto sul nemico, uno dei suoi impianti esplode. | 4 5 6 | 1.500 3.000 ? | 1, 2, 4 2, 4 – |

| Detona Granata | Ultimate | Epico: obbliga il bersaglio a far esplodere una delle sue granate. Leggendario: se il bersaglio viene neutralizzato da un’esplosione di granate, i costi di RAM del successivo attacco rapido definitivo (cyberpsicosi, detona granate, suicidio, riavvio sistema) vengono ridotti. | 11 14 | ? ? | |

| Corto Circuito | Danno | Non comune: infligge danni medi non letali al bersaglio (molto efficace contro droni, mech, robot e nemici con punti deboli). Raro: genera un effetto EMP. Epico: infligge danni aggiuntivi ai nemici che non hanno un livello di minaccia elevato. Leggendario: i colpi critici di qualsiasi arma infliggono l’effetto base (non comune) di questo quickhack sul bersaglio. | 3 4 5 6 | 300 3.000 ? ? | 1, 2, 4 4 – – |

| Riavvio Ottiche | Furtivo | Non comune: riavvia il cyberware ottico di un nemico e lo acceca temporaneamente. Raro: L’hack si diffonde ai nemici entro 8 mt. Epico: durata dell’effetto significativamente prolungata. Leggendario: sblocca il demone jammer Optik durante la Violazione di Protocollo. | 4 5 6 7 | 1.500 3.000 ? ? | 1, 2, 4 – – – |

| Fischio | Furtivo | Non comune: attira un bersaglio nemico nella vostra posizione. Raro: il bersaglio attirato non è più cauto. Epico: può essere usato contro i nemici in modalità combattimento. | 2 3 4 | 1.500 3.000 ? | 1, 2, 4 2, 4 – |

| Ping | Furtivo | Non comune: mostra nemici e dispositivi collegati alla rete locale. Raro: l’effetto dura più a lungo. Epico😕 Leggendario: i nemici contrassegnati possono essere scansionati attraverso gli ostacoli e anche su di essi possono essere applicati hacking rapidi. | 1 1 1 1 | 300 600 ? ? | 1, 2, 4 2 – – |

| Suicidio | Ultimate | Epico: obbliga il bersaglio a suicidarsi. Leggendario: se un nemico va nel panico a causa delle tue azioni (vedi ad esempio Synapse Burnout, sotto), il costo in memoria del successivo hacking rapido definitivo (Cyberpsicosi, Detonazione Granata, Suicidio, Riavvio Sistema) viene ridotto. | 11 14 | ? ? | |

| Amnesia | Furtivo | Raro: termina la modalità di combattimento del bersaglio. Epico: l’hack colpisce tutti gli alleati del bersaglio. | 4 5 | 3.000 ? | 2, 4 – |

| Shock Sinaptico | Danno | Raro: infligge danni letali medi in base alla salute rimanente del bersaglio (meno efficace contro droni, mech e robot). Epico: quando un bersaglio viene neutralizzato tramite hacking rapido, inizia a bruciare. Gli alleati andranno nel panico vedendolo. Leggendario: se un avversario viene neutralizzato da un hacking rapido, i suoi alleati vicini vanno nel panico. | 5 6 7 | 3.000 ? ? | 4 – – |

| Riavvio Sistema | Ultimate | Epico: il bersaglio perde conoscenza, senza allertare alcun alleato. Leggendario: neutralizzare un avversario riduce il costo in memoria del prossimo hacking rapido. | 10 13 | ? ? | |

| Surriscaldamento | Danno | Non comune: attiva “Brucia” sul bersaglio, infliggendo danni elevati, persistenti e non letali (meno efficaci contro Droni, Mech e Robot). Raro: i bersagli in fiamme non sono in grado di agire. Epico: l’effetto “Brucia” dura più a lungo. Leggendario: i bersagli in fiamme non possono utilizzare il Cyberware. | 3 4 5 6 | 1.500 3.000 ? ? | 1, 2, 4 4 – – |

| Contagio | Danno | Non comune: infligge danni bassi, non letali, oltre a status “Veleno”. Si diffonde fino a due bersagli in un raggio di 8 metri (efficace contro gruppi di nemici composti da bersagli ravvicinati). Raro: l’avvelenamento dura più a lungo. Epico: ogni bersaglio successivamente colpito subisce più danni da veleno. Leggendario: gli hacking rapidi possono prendere di mira nemici aggiuntivi. | 4 5 6 9 | 1.500 3.000 ? ? | 1, 2, 4 4 – – |

| Richiesta Rinforzi | Controllo | Non comune: chiama un membro del team ostile. Epico: funziona anche sui nemici in modalità battaglia. | 4 6 | 300 ? | 1, 2, 4 – |

| Intoppo Arma | Controllo | Non comune: blocca l’arma del bersaglio e la rende temporaneamente inutilizzabile; provoca anche un malfunzionamento, riducendo la precisione dell’arma. Disabilita anche il rilevamento intelligente e la penetrazione degli ostacoli. Raro: l’hack si diffonde ai nemici entro un raggio di 8 mt. Epico: l’arma del bersaglio esplode e provoca danni. Leggendario: il demone jammer armi è utilizzabile durante la Violazione di Protocollo. | 4 5 6 7 | 300 3.000 ? ? | 1, 2, 4 4 – – |

Attivazione Hacking Rapidi tramite talenti

Un altro modo di ottenere nuovi hacking rapidi è tramite l’albero dei talenti “Violazione di Protocollo”, che fa parte dell’attributo “Intelligenza”. A seconda del valore di Intelligenza, sbloccherete uno o più vantaggi utilizzando i punti talento. In seguito potrete utilizzare gli hack corrispondenti nel gioco.

Hacking Rapidi e bonus attraverso i talenti

| Hacking Rapido / Demone | Requisiti | Tipo | Effetto |

| Datamine Mastermind | Intelligenza 9 | Risorse | Aumento del 50% della quantità di componenti acquisiti tramite “Estrazione dato” presso i punti d’accesso. |

| Datamine Virtuoso | Intelligenza 12 | Malfunzionamento | Aumenta del 50% la possibilità di acquisire un hacking rapido dai punti di accesso. |

| Controllo torretta | Intelligenza 12 | Danno | Rende tutte le torrette della rete alleate per 3 minuti. |

| Spegni torretta | Intelligenza 9 | Malfunzionamento | Disabilita le torrette di sicurezza nella rete per 3 minuti. |

| Big Sleep | Intelligenza 3 | Malfunzionamento | Disabilita tutte le telecamere nella rete per 3 minuti. |

| Mass Vulnerability | Intelligenza 3 | Danno | Riduce la resistenza fisica di tutti i nemici nella rete del 30% per 3 minuti. |

| Mass Vulnerability: Quickhacks | Intelligenza 16 | Danno | I nemici nella rete subiscono il 30% di danni in più dagli hacking rapidi. |

| Mass Vulnerability: Resistances | Intelligenza 7 | Danno | Riduzione del 30% di tutte le resistenze per i nemici nella rete. |

| Estrazione dati avanzata | Intelligenza 3 | Risorse | Aumento del 50% della quantità di Eurodollari acquisiti dai Punti di Accesso tramite “Estrazione Dati”. |

Creazione di Hacking Rapidi

I vantaggi “Manuale dell’hacker” (Intelligenza 3), “School of Hard Hacks” (Intelligenza 12), “Hacker Overlord” (Intelligenza 16) e “Bartmoss ‘Legacy” (Intelligenza 20) dall’albero dei vantaggi “Hacking Rapidi” sbloccano le specifiche di creazione per hacking rapidi non comuni, rari ed epici.

Potrete ottenere i componenti necessari tramite “Estrazione Dati” nei punti d’accesso, oppure saccheggiarli da nemici o casse. Alcuni hacking rapidi sono disponibili già al livello di rarità “Non comune“, mentre altri possono essere trovati solo nella variante “Epico“.

Gli hacking rapidi di livello superiore richiedono di possedere il livello precedente dello stesso hack. È quindi possibile migliorarlo con l’aggiornamento corrispondente. Le eccezioni sono gli hacking rapidi di cui non esiste una variante “insolita” e / o “rara“: usando le specifiche di creazione di questi hacking rapidi si crea quindi un nuovo hack completamente nuovo.

Specifiche di creazione Hacking Rapidi

| Specifica Hack | Manuale dell’Hacker | Scuola di Hacking | Signore dell’Hacking | Retaggio di Bartmoss |

| Shock sonico | X | X | X | X |

| Blocca Movimento | X | X | X | X |

| Ciberpsicosi | – | – | X | X |

| Malfunzionamento Cyberware | X | X | X | – |

| Detona Granata | – | – | X | X |

| Corto Circuito | X | X | X | – |

| Riavvia Ottiche | – | X | X | X |

| Fischio | X | X | X | – |

| Ping | X | X | X | X |

| Suicidio | – | – | X | X |

| Amnesia | – | X | X | – |

| Shock sinaptico | – | X | X | X |

| Riavvio di sistema | – | – | X | X |

| Riavvio di sistema | X | X | X | X |

| Contagio | X | X | X | X |

| Richiedi Rinforzi | X | – | X | – |

| Intoppo arma | X | X | X | X |

Se la nostra guida vi è piaciuta, date uno sguardo agli altri speciali e guide dedicati a Cyberpunk 2077 che vedete nell’elenco di seguito. Se invece cercate chiarimenti, suggerimenti o semplicemente vi va di parlare di videogames, passate a trovarci sui nostri social Facebook e Instagram e unitevi al nostro canale Telegram.

Lore

- La storia delle fazioni

- Il Collasso e la Quarta Guerra Corporativa – Speciale Lore

- Il Dopoguerra e la Riunificazione – Speciale Lore

- Guerra Unificazione, guerre Metallare e minacce moderne – Speciale Lore

- Michiko Arasaka – I Protagonisti di Cyberpunk 2077

- Morgan Blackhand – I Protagonisti di Cyberpunk 2077

- Johnny Silverhand – I Protagonisti di Cyberpunk 2077

- Adam Smasher – I Protagonisti di Cyberpunk 2077

- Alt Cunningham – I Protagonisti di Cyberpunk 2077

- Yorinobu Arasaka – I Protagonisti di Cyberpunk 2077

Guide Strategiche

- Consigli per iniziare

- Dove trovare le armi, armature e cyberware leggendari

- Come fare soldi rapidamente

- Guida ai Boss

- Panam – Guida alle relazioni amorose

- Meredith Stout – Guida alle relazioni amorose

- Alt Cunningham – Guida alle relazioni amorose

- Rogue – Guida alle relazioni amorose

- River Ward – Guida alle relazioni amorose

- Judi Alvarez – Guida alle relazioni amorose

- Kerry Eurodyne – Guida alle relazioni amorose

- Come risolvere uno dei più fastidiosi glitch del gioco

- Guida alla migliore build del gioco

- Guida ai finali

- Dove trovare tutti i Graffiti dei Tarocchi

- In Aggiornamento…